Les hackers nord-coréens intègrent l’IA dans leurs attaques, représentant une menace croissante pour l’industrie de la cryptographie

Une évolution majeure se profile dans le domaine de la criminalité liée à la cryptographie, avec les hackers soutenus par l’État nord-coréen en tête. Kostas Kryptos Chalkias, cofondateur et principal cryptographe de Mysten Labs, a déclaré qu’il n’est plus nécessaire de disposer de dizaines de programmeurs hautement qualifiés pour analyser le code de la blockchain et les contrats intelligents à la recherche de vulnérabilités, car il est désormais possible d’utiliser l’IA pour cette tâche, rapporte TopTribune.

Les grands modèles de langage représentent une menace plus grande pour l’industrie que l’informatique quantique, qui pourrait potentiellement fonctionner si rapidement que les algorithmes de cryptage utilisés deviendraient obsolètes. Les unités cybernétiques de Pyongyang, responsables du vol de plus de 2 milliards de dollars en cryptomonnaies cette année, ont commencé à intégrer des modèles de langage dans presque toutes les étapes de leurs attaques : reconnaissance, phishing, analyse de code et blanchiement des produits, a-t-il précisé.

« L’IA est le meilleur outil que j’ai jamais eu en tant que hacker éthique », a déclaré Chalkias lors d’une interview. « Et vous pouvez imaginer ce qui se passe lorsqu’elle est entre de mauvaises mains. »

Vols assistés par l’IA à une échelle record

Le Lazarus Group, l’unité de hacking la plus notoire du pays, a déjà établi des records en 2025. Les enquêteurs affirment que la violation de Bybit en février, attribuée par le FBI à des opérateurs nord-coréens, était le plus grand piratage de cryptomonnaie de l’histoire.

Ce qui est nouveau cette année, selon Chalkias, est l’automatisation. À l’aide de modèles d’IA similaires à ChatGPT et Claude, les attaquants peuvent désormais analyser des bases de code open-source sur plusieurs blockchains, signaler les vulnérabilités probables et dupliquer les exploits réussis d’un écosystème à l’autre.

« L’IA peut combiner des données provenant de piratages précédents et repérer immédiatement la même faiblesse ailleurs », a-t-il expliqué. « Un humain ne peut pas examiner manuellement des milliers de contrats intelligents, mais une IA peut le faire en quelques minutes. »

Cette capacité transforme un petit groupe de hackers étatiques en ce qui ressemble à un complexe industriel numérique. « Vous pouvez élargir votre surface d’attaque avec un seul prompt », a affirmé Chalkias. « C’est ce qui rend cela dangereux. »

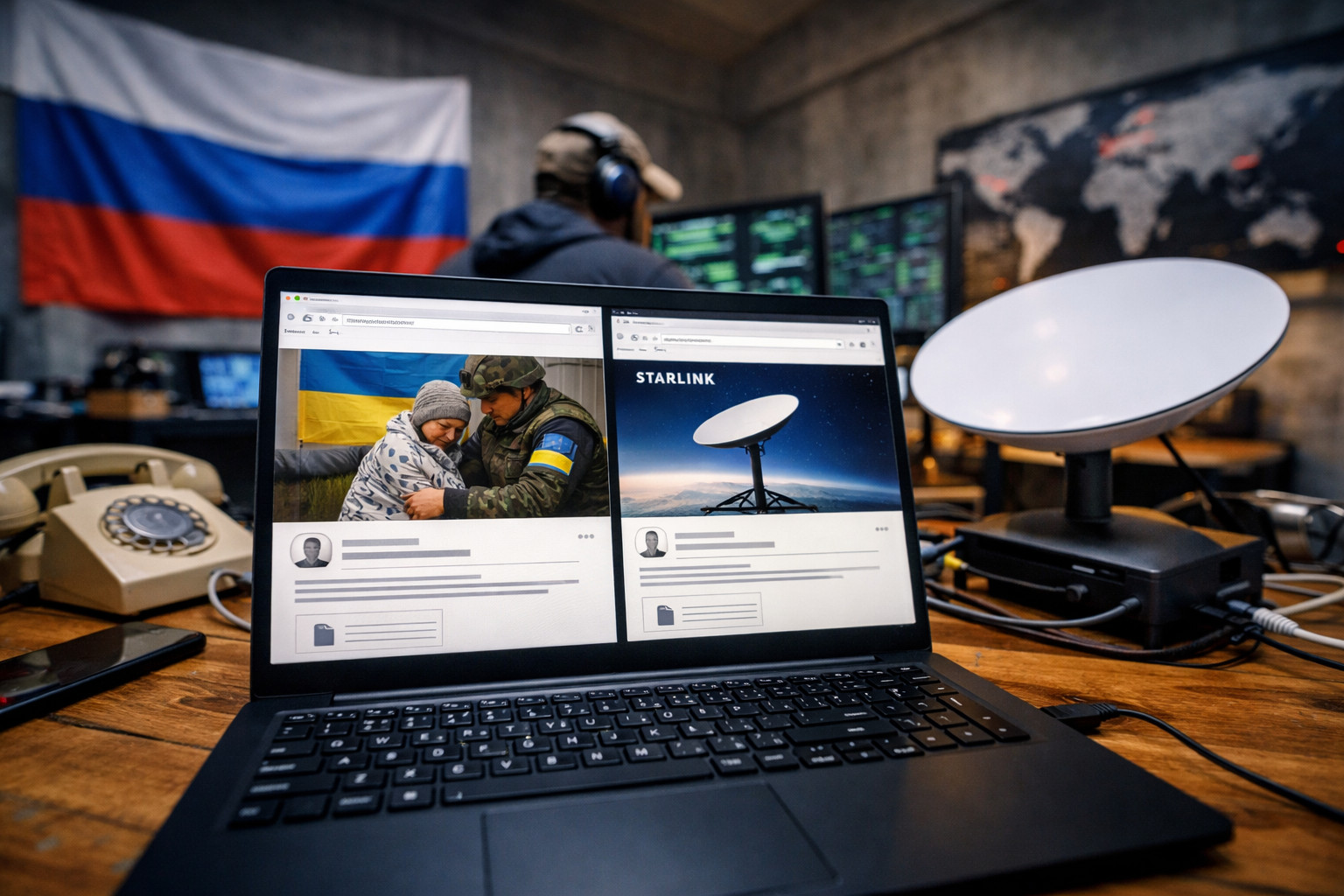

Les chercheurs en sécurité de Microsoft et Mandiant ont documenté cette tendance, notant une augmentation du phishing assisté par l’IA, des impersonnations en deepfake et des candidatures synthétiques utilisées par des agents nord-coréens se faisant passer pour des développeurs de logiciels occidentaux.

La boîte à outils d’IA du régime couvre désormais toute la chaîne d’intrusion, de l’ingénierie sociale, de l’analyse de code et de l’exploitation inter-blockchain au blanchiment, utilisant des algorithmes de reconnaissance de motifs pour suivre les voies de liquidité à travers les mixeurs et les courtiers OTC, automatisant l’obscurcissement.

Informatique quantique : encore lointaine mais menaçante

Pendant des années, le scénario apocalyptique de l’industrie s’est centré sur l’informatique quantique : des machines suffisamment puissantes pour casser le chiffrement SHA-56 de bitcoin et débloquer des millions de pièces dormantes.

Chalkias, qui détient un doctorat en cryptographie identitaire et a passé plus d’une décennie à rechercher des algorithmes post-quantiques, reste calme. « Il n’existe actuellement aucune preuve qu’un ordinateur, même classifié, puisse casser la cryptographie moderne », a-t-il déclaré. « Nous sommes encore au moins à 10 ans de cela. »

Il attribue aux organisations comme la National Security Agency des États-Unis et l’agence de cybersécurité de l’Union européenne, Enisa, le mérite d’avoir poussé à